Man-in-the-Middle (Ortadaki Adam) Saldırıları: Görünmeden Araya Giren Tehlike

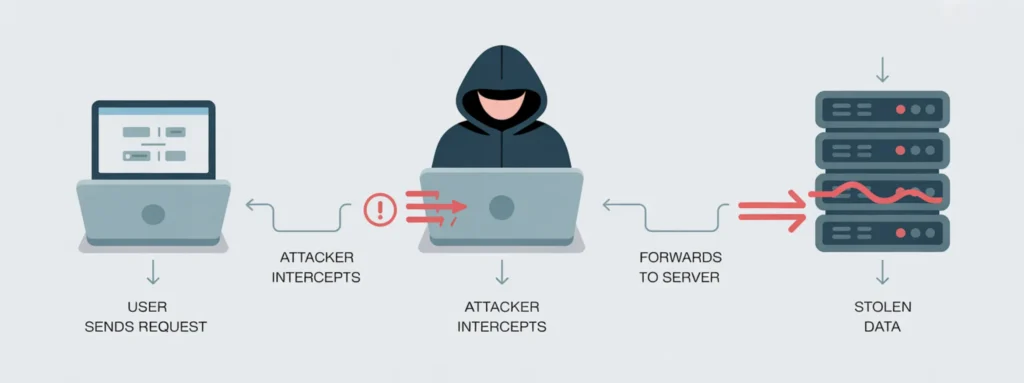

MITM saldırısı, bir saldırganın iki taraf arasındaki veri alışverişini (örneğin bir kullanıcının tarayıcısı ile bir web sunucusu arasında) fark edilmeden ele geçirip değiştirmesi ile gerçekleşir. Tarafların hiçbiri bunun olduğunun farkında değildir. Bu saldırı türü; giriş bilgileri, kişisel veriler veya finansal bilgiler gibi hassas verilerin gizlice ele geçirilmesine yol açabilir. Temelde saldırgan, iletişim akışına kendisini ekleyerek yetkisiz şekilde bilgiye erişim sağlar.

MITM saldırıları farklı şekillerde gerçekleşebilir. Saldırganlar; ağ protokollerindeki açıkları kullanabilir, DNS kayıtlarıyla oynayabilir veya güvenli olmayan Wi-Fi ağlarında iletişimi ele geçirebilir. Bu saldırıların nasıl işlediğini ve kullanılan teknikleri anlamak riskleri azaltmak açısından kritiktir.

MITM saldırısı nasıl çalışır?

MITM saldırısı üç aşamada gerçekleşir: perseme, şifre çözme ve veri manipülasyonu.

1. Perseptasyon (Interception)

İletişimin ele geçirilmesi farklı yöntemlerle yapılabilir:

Sahtecilik (Spoofing): Saldırgan, IP veya MAC adresini taklit ederek güvenilir bir cihaz/sunucu gibi görünür ve veriyi kendine yönlendirir.

Yetkisiz Erişim Noktaları: Saldırgan, gerçek bir ağın adına benzer bir sahte Wi-Fi ağı oluşturur. Bağlanan kullanıcıların trafiği saldırgan üzerinden geçer.

ARP Zehirleme: Ağdaki cihazlara sahte ARP mesajları göndererek trafiği saldırgana yönlendirmeyi sağlar.2. Şifre Çözme (Decryption)

Ele geçirilen trafik şifreliyse saldırganın bunu okunabilir hale getirmesi gerekir.

Örneğin:

SSL Stripping: HTTPS bağlantısını HTTP’ye düşürerek veriyi açık hale getirir. Tarayıcı İçinde Adam (Man-in the-Browser): Zararlı yazılım, veriyi tarayıcıda şifrelenmeden önce ele geçirir.3. Veri Manipülasyonu

Saldırgan eriştiği veriyi değiştirebilir:

Oturum Ele Geçirme: Oturum belirteçlerini çalarak kullanıcının oturumu üzerinde tam kontrol sağlar.

Veri Enjeksiyonu: Giden veya gelen veriyi değiştirerek örneğin para transferinin hedef hesabını değiştirebilir.MITM saldırı türleri

1. Wi-Fi Dinleme (Eavesdropping)

Genellikle halka açık Wi-Fi ağlarında görülür. Saldırganlar, kullanıcıların ilettiği şifrelenmemiş veriyi yakalayabilir.

Örnek: “Free Wi-Fi” adında sahte bir ağ oluşturarak kullanıcıların tüm trafiklerini izlemek.

2. DNS Sahteciliği (DNS Spoofing / Cache Poisoning)

Sahte DNS kayıtları ekleyerek kullanıcıları gerçek site yerine sahte bir siteye yönlendirmek.

Örnek: Kurum içi DNS önbelleğinin zehirlenmesi sonucu çalışanların sahte bankacılık sitesine yönlendirilmesi.

3. HTTPS Ele Geçirme (SSL Hijacking)

Saldırgan HTTPS bağlantısını bozup HTTP’ye dönüştürür veya sahte sertifika sunarak trafiği çözebilir.

Örnek: Banka sitesine yapılan bağlantının SSL stripping ile HTTP’ye indirgenmesi.

4. IP Sahteciliği (IP Spoofing)

Saldırgan IP paketlerinin kaynak adresini taklit ederek güvenilir bir kaynaktan geliyormuş gibi görünür.

Örnek: Saldırganın güvenilir bir sunucuymuş gibi davranarak trafiği üzerine çekmesi.

5. E-posta Ele Geçirme

Saldırgan bir e-posta hesabına yetkisiz erişim sağlar, mesajları okuyabilir, değiştirebilir ve kullanıcı adına sahte mesajlar gönderebilir.

Örnek: Hesabı ele geçirilen kullanıcının kişilerinden para isteyen sahte faturalar göndermek.

MITM saldırılarında kullanılan teknikler

Paket Koklama (Sniffing): Şifrelenmemiş paketlerin

yakalanması ve incelenmesi.Oturum Ele Geçirme: Oturum belirteçlerinin çalınması.SSL Stripping: HTTPS → HTTP düşürme.Evil Twin Saldırıları: Gerçeği taklit eden sahte Wi-Fi ağları.

MITM saldırıları neden tehlikelidir?

- Veri Hırsızlığı

- Veri Manipülasyonu

- Gizlilik Kaybı

- İtibar Kaybı

- Yasal Sonuçlar

MITM saldırısı nasıl tespit edilir?

- Anormal ağ trafiği

- SSL/TLS sertifika uyarıları

- Beklenmedik giriş ekranları

- Bağlantı hataları

- Hesaplarda beklenmeyen değişiklikler

MITM saldırıları nasıl önlenir?

- HTTPS kullanmak

- VPN kullanmak

- Wi-Fi ağlarını güçlü şifreleme ile korumak (WPA3)

- Yazılımları güncel tutmak

- Kullanıcıları eğitmek

- Trafik izleme araçları kullanmak

MITM önleme araçları

- Ağ izleme araçları (Wireshark vb.)

- SSL/TLS sertifikaları

- Saldırı Tespit Sistemleri (IDS)

Gerçek MITM saldırı örnekleri

- Equifax Veri İhlali (2017)

Salt MITM olmasa da, açıklar üzerinden hassas veriler ele geçirildi. 147 milyon kişinin sosyal güvenlik numaraları, adresleri ve finansal bilgileri sızdı.

- DigiNotar Olayı (2011)

Hollandalı CA kuruluşu DigiNotar’ın saldırıya uğraması sonucu sahte Google sertifikaları üretildi. İran’da yüzbinlerce kullanıcının trafiği ele geçirildi.

- Facebook MITM Saldırısı (2013)

Suriye’de kullanıcıların giriş sayfasına kötü amaçlı kod enjekte edilerek giriş bilgileri çalındı.

Sonuç olarak , MITM saldırıları ciddi bir güvenlik tehdididir. Bu saldırılar hassas verilerinizi riske atar ve güvenilir iletişimi zayıflatır. Farklı MITM türlerini, nasıl işlediklerini ve gerçek örneklerini bilmek, korunmanın temelidir. VPN, SSL/TLS, güvenli ağ kullanımı ve güncel yazılımlar en önemli savunmalardır.

Serimizin bir sonraki yazısında, parola saldırılarını (Brute Force, Dictionary, Credential Stuffing) detaylı şekilde inceleyeceğiz.