Zero-Day Exploit: Bilinmeyen Açıkların En Tehlikeli Hali

Bir sistemi güncel tutmak, patch’leri yüklemek ve güvenlik önlemleri almak çoğu zaman yeterli gibi görünür.

Ancak bazı saldırılar vardır ki — senin hiçbir hatan olmasa bile gerçekleşir.

Bir sistemi güncel tutmak, patch’leri yüklemek ve güvenlik önlemleri almak çoğu zaman yeterli gibi görünür.

Ancak bazı saldırılar vardır ki — senin hiçbir hatan olmasa bile gerçekleşir. İşte bu noktada devreye giren kavram: Zero-Day Exploit.

Zero-Day Nedir?

Zero-Day, bir yazılımda bulunan ve henüz üretici tarafından bilinmeyen veya yamalanmamış güvenlik açığıdır.

- “0 gün” → üreticinin müdahale süresi yok

- Açık keşfedilmiş ama henüz savunma geliştirilmemiş

- Saldırgan için maksimum avantaj

Kısaca:

Savunmanın olmadığı yerde yapılan saldırıdır.

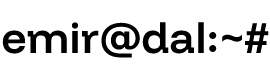

Nasıl Çalışır? (Attack Flow)

1. Açığın Keşfi

- Araştırmacı veya saldırgan tarafından bulunur

- Kod analizi, fuzzing, reverse engineering

2. Exploit Geliştirme

- Açık çalıştırılabilir hale getirilir

- Payload hazırlanır

3. Saldırı (Weaponization)

- Hedef sistemlere uygulanır

- Genelde spear-phishing veya web exploit ile yayılır

4. Tespit ve Yayılma

- Saldırı fark edilmeden ilerler

- Sistemlere kalıcılık sağlanır

5. Patch (Yama)

- Üretici açığı öğrenir

- Güncelleme yayınlanır

Zero-Day Türleri

1. Software Zero-Day

- İşletim sistemi veya uygulama açığı

- (Windows, Chrome, Java vb.)

2. Browser Zero-Day

- Tarayıcı üzerinden exploit

- Kullanıcı sadece siteye girerek enfekte olur

3. Network Appliance Zero-Day

- Firewall, VPN, NAS cihazları

- (Senin dünyan → FortiGate, VPN cihazları vs.)

4. Hardware/Firmware Zero-Day

- CPU, BIOS, IoT cihazları

- (Spectre / Meltdown gibi)

Gerçek Vakalar

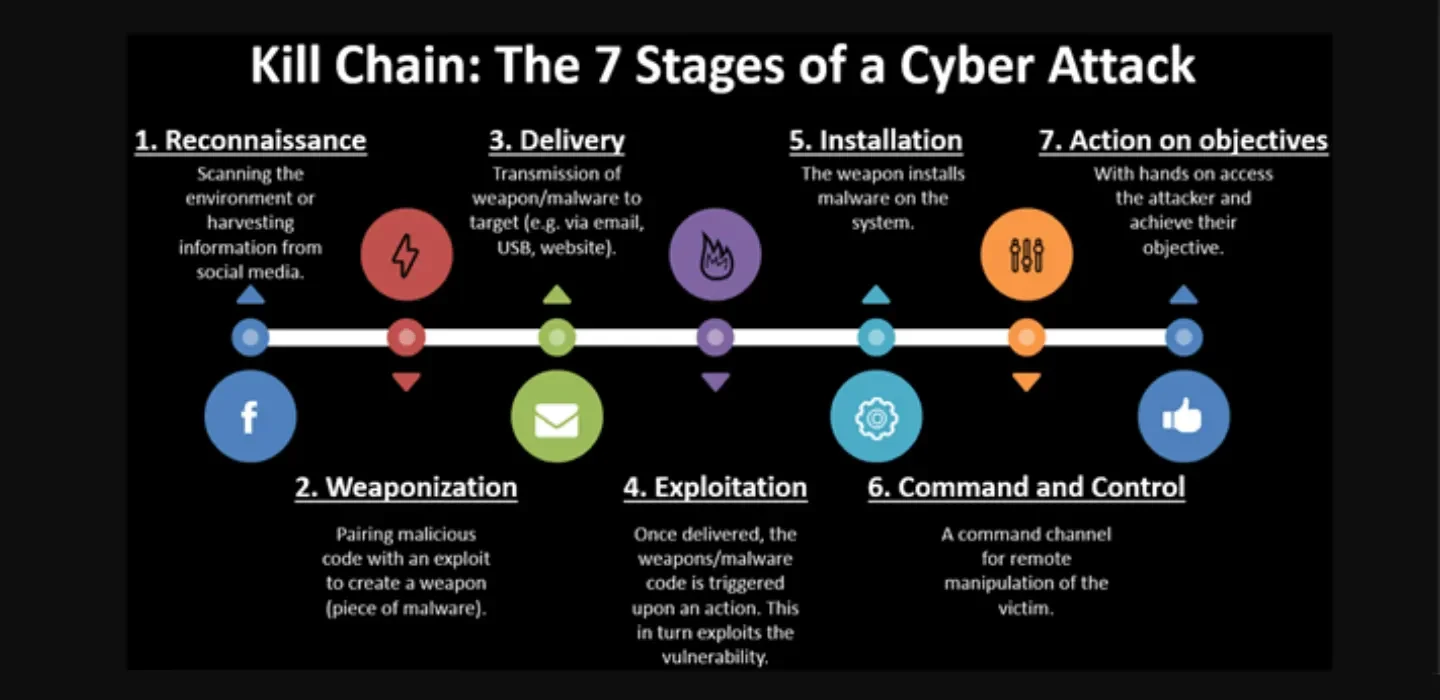

Stuxnet (2010)

- 4 farklı zero-day açığı kullanıldı

- İran nükleer tesisleri hedef alındı

- Fiziksel hasar oluşturdu

Bu olay şunu gösterdi:

Siber saldırılar artık fiziksel dünyayı etkileyebilir.

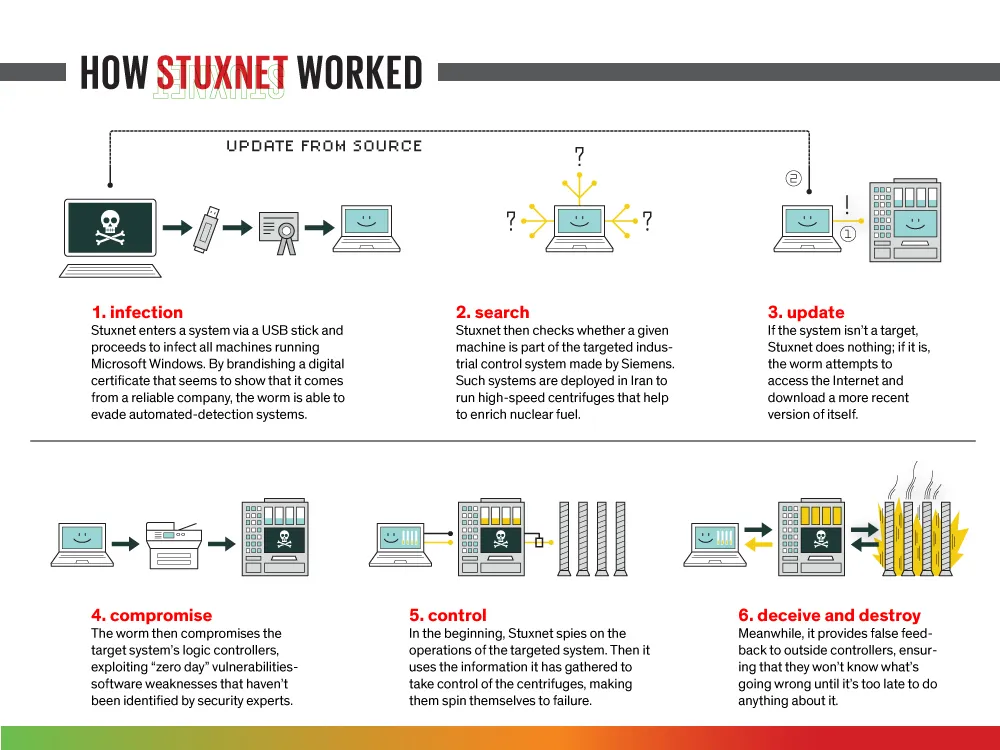

Log4Shell (2021)

- Java Log4j kütüphanesinde kritik açık

- Tek bir string ile RCE (Remote Code Execution)

- Dünya çapında milyonlarca sistem etkilendi

En kritik nokta:

Basit ama yıkıcı.

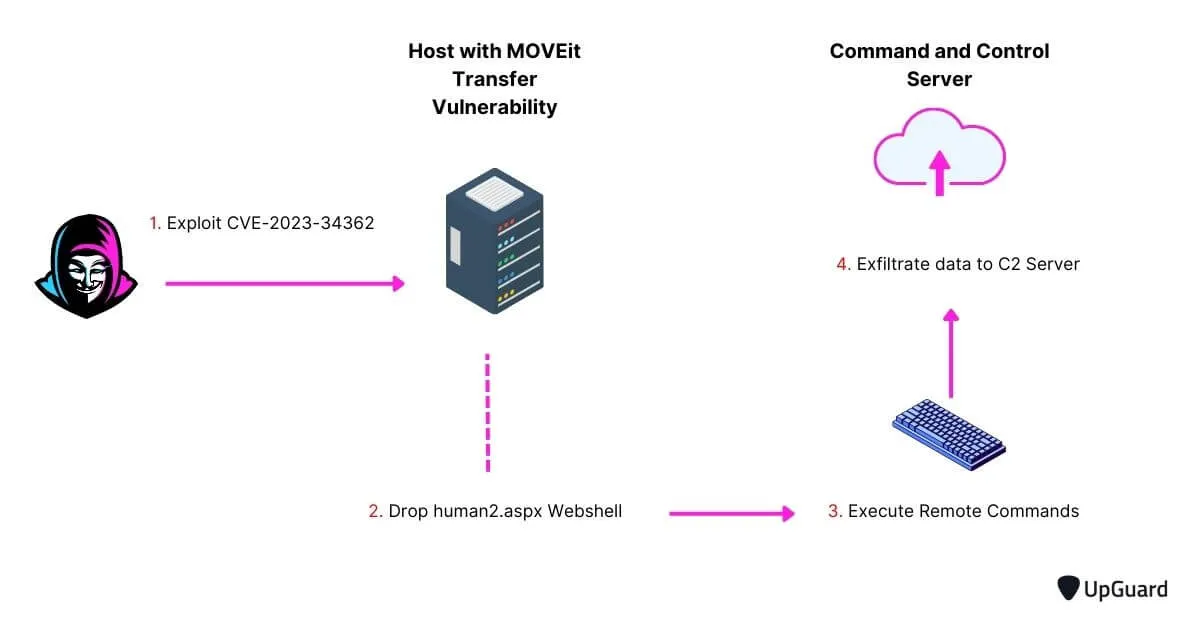

MOVEit (2023)

- Dosya transfer yazılımında zero-day

- CL0P ransomware grubu kullandı

- Büyük şirketlerden veri sızdırıldı

Nasıl Korunulur?

Zero-day’e karşı %100 korunma yok.

Ama etkisini ciddi şekilde azaltabilirsin:

1. Defense in Depth

- Tek katman güvenlik YETERSİZ

- Firewall + EDR + WAF + SIEM birlikte çalışmalı

2. Patch Management

- Güncellemeleri geciktirme

- “Patch çıktıktan sonra risk başlar”

3. Network Segmentation

- Tüm sistemler birbirine açık olmamalı

4. Davranış Analizi (EDR/XDR)

- İmza değil davranış yakala

- Zero-day zaten imzasızdır

5. Least Privilege

- Her kullanıcı admin olmamalı

Özet Tablo

|

Konu |

Açıklama |

|---|---|

|

Zero-Day |

Henüz bilinmeyen açık |

|

Risk |

Maksimum (savunma yok) |

|

Kullanım |

APT, devlet destekli saldırılar |

|

Tespit |

Zor |

|

Korunma |

Katmanlı güvenlik |

Sonuç

Teknik olarak, sistemler düzenli olarak güncelleniyor, güvenlik açıkları kapatılıyor ve üreticiler sürekli yeni yamalar yayınlıyor. Ancak uygulamada:

- Açıklar her zaman yamalanmadan önce keşfedilebilir;

- Güvenlik sistemleri imza bazlı çalıştığında zero-day’i tespit edemez;

- Kurumlar patch yönetiminde gecikebilir;

- Ağ içinde lateral movement (yatay yayılım) engellenemeyebilir;

- Kullanıcı farkındalığı ve izleme mekanizmaları yetersiz kalabilir

gibi zaafiyetler olduğu sürece zero-day saldırıları en kritik tehditlerden biri olmaya devam etmektedir.

Ayrıca günümüzde APT grupları, devlet destekli saldırganlar ve organize siber suç yapıları; zero-day açıkları satın alarak veya kendileri geliştirerek bu saldırıları çok daha sofistike hale getirmiştir.

Sonuç olarak Zero-Day saldırıları — bilinmezlik, hız ve savunmasızlık birleştiğinde — siber güvenliğin en tehlikeli alanlarından biri olmaya devam edecektir.