RANSOMWARE (FİDYE YAZILIMI): VERİNİ KİLİTLEYEN EN YIKICI SALDIRI

Bir sabah bilgisayarını açtığında tüm dosyalarının uzantısının değiştiğini düşün.

Açmaya çalışıyorsun… ama hiçbir şey çalışmıyor.

Masaüstünde tek bir dosya:

README.txt 😱

İçinde sadece şu yazıyor:

“Dosyalarınız şifrelendi. Geri almak istiyorsanız ödeme yapın.”

İşte bu noktada artık bir avcı tarafından avlandın.

Ve bu avlanma sanatının: Ransomware.

Ransomware Nedir?

Ransomware (fidye yazılımı), sistemdeki dosyaları şifreleyerek kullanıcıdan fidye talep eden zararlı yazılım türüdür.

Ama modern ransomware artık sadece şifreleme yapmaz.

Yeni nesil saldırılardan bahsedecek olursak;

- Verileri çalar (exfiltration)

- Yedekleri temizler

- Ağ üzerinden diğer cihazlara yayılır

- Şirketin kalbini söker ve çalışmasına izin vermez

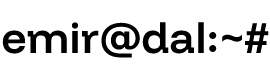

Nasıl Çalışır? (Attack Flow)

1. Initial Access

- Phishing mail

- Exploit (VPN / RDP / Web)

- Brute force

2. Persistence

- Sistem içinde kalıcılık

- Backdoor bırakılır

3. Lateral Movement

- Ağda yayılma (SMB, RDP, PsExec)

- Domain controller hedeflenir

4. Data Exfiltration

- Kritik veriler dışarı alınır

5. Encryption

- Dosyalar AES ile şifrelenir

- AES key → RSA ile şifrelenir

6. Ransom Note

- README.txt / .html bırakılır

- Bitcoin talebi

Şifreleme Mekanizması (Gerçek Teknik)

Ransomware genelinin aldığı güç temeli şu şekildedir;

- AES (Symmetric Encryption) → hızlı dosya şifreleme

- RSA (ASymmetric Encryption) → anahtar güvenliği

Mantalite;

- Dosyalar AES ile şifrelenir,

- AES Key, saldırganın RSA public key’i ile şifrelenir,

- Private key sadece saldırganda kalır.

ve beklenen sonuç;

Bingo private key olmadan çözmek neredeyse imkansız kalan bir sistem…

Ransomware Türleri

1. Crypto Ransomware (Şifreleyici Fidye Yazılımı)

- Dosyaları AES/RSA ile şifreler

- En yaygın ve en tehlikeli tür

- Örnek: WannaCry, LockBit

Asıl yıkım burada

2. Locker Ransomware (Sistem Kilitleyici)

- İşletim sistemine erişimi engeller

- Dosyalar genelde şifrelenmez

- Daha eski ve artık daha az kullanılan bir yöntem

Kullanıcıyı korkutmayı amaçlar

3. Double Extortion (Çift Taraflı Şantaj)

- Dosyaları şifreler

- Aynı zamanda veriyi çalar

Ödeme yapılmazsa eğer;

- Veriler genellikle Dark Web’te afişe edilecektir.

Günümüzde modern olarak kullanılan yapı bu şekildedir.

4. Triple Extortion (Üç Katmanlı Şantaj)

- Double extortion + ek baskı

Ek olarak:

- DDoS saldırısı

- Müşterilere / iş ortaklarına veri sızdırma tehdidi

Buradaki amaç ödeme ihtimalini maksimize etmektir.

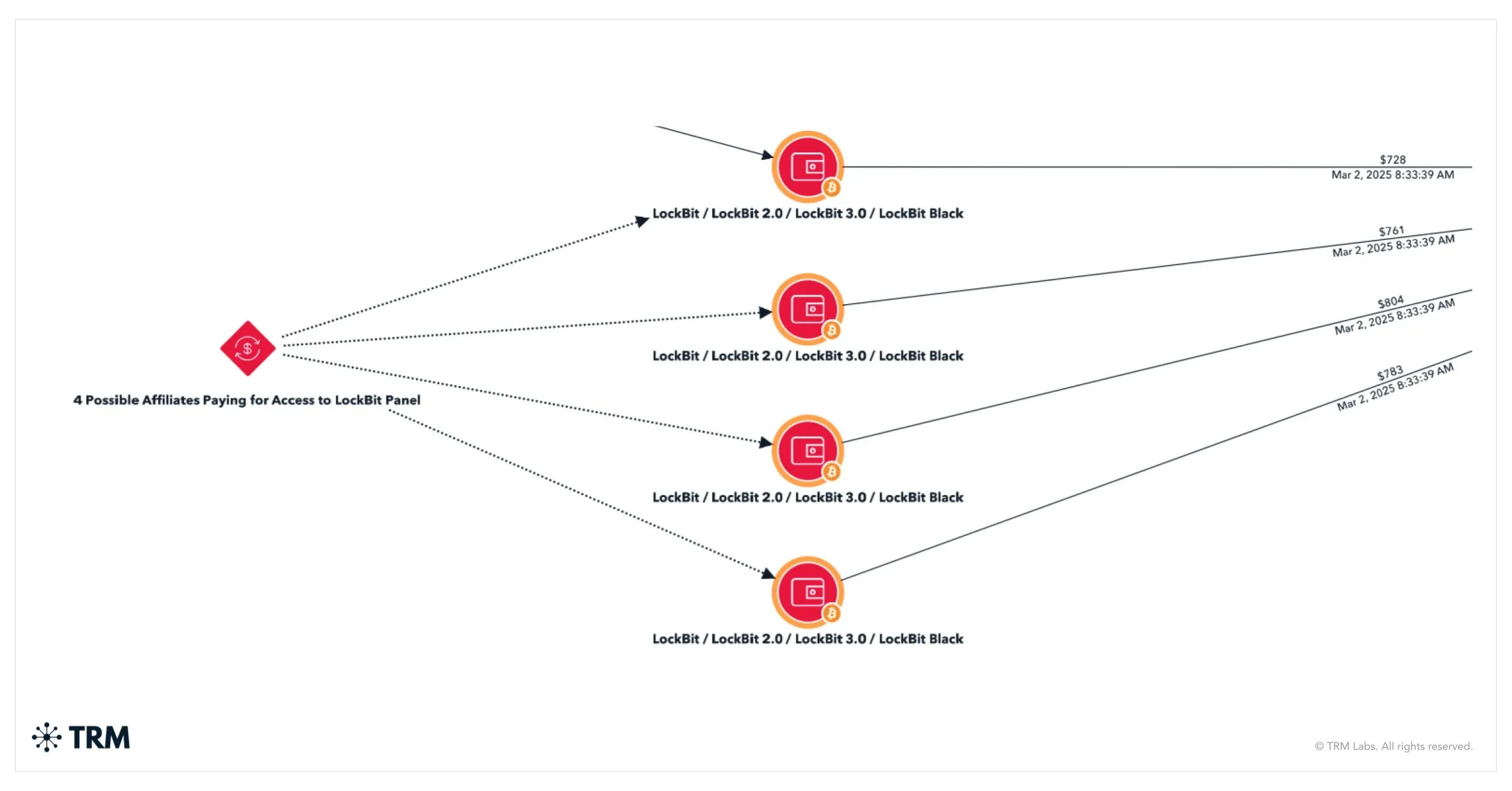

5. Ransomware-as-a-Service (RaaS)

- Ransomware artık satılan bir hizmet

Model:

- Geliştirici → ransomware üretir

- Affiliate → saldırıyı gerçekleştirir

- Kazanç paylaşılır

Örnek:

- LockBit

- REvil

Siber suç = SaaS modeli

6. Wiper Ransomware (Sahte Fidye / Yok Edici)

- Aslında fidye amaçlı değil

- Dosyaları geri döndürülemez şekilde siler

Örnek:

- NotPetya

Yıkım, sabotaj, operasyon durdurma

7. Targeted Ransomware (Hedefli Saldırılar)

- Rastgele değil → spesifik kurum hedeflenir

- Öncesinde keşif yapılır

Aşamalar:

- Network keşfi

- Yetki yükseltme

- Kritik sistemlerin seçimi

Kurumsal saldırıların %90’ı bu modelde

8. Fileless Ransomware

- Diskte dosya bırakmaz

- RAM üzerinden çalışır

Kullanılan araçlar:

- PowerShell

- WMI

AV’leri atlatmak için

Günümüz Gerçeği

Bugün ransomware saldırıları artık tek bir kategoriye girmez.

Modern bir saldırı genelde şunların birleşimidir:

- Targeted + RaaS

- Double extortion

- Fileless teknikler

yani anlayacağımız üzere artık tür mantığıyla değil kombinasyon uygulanarak saldırılar kurgulanıyor.

Gerçek Vakalar

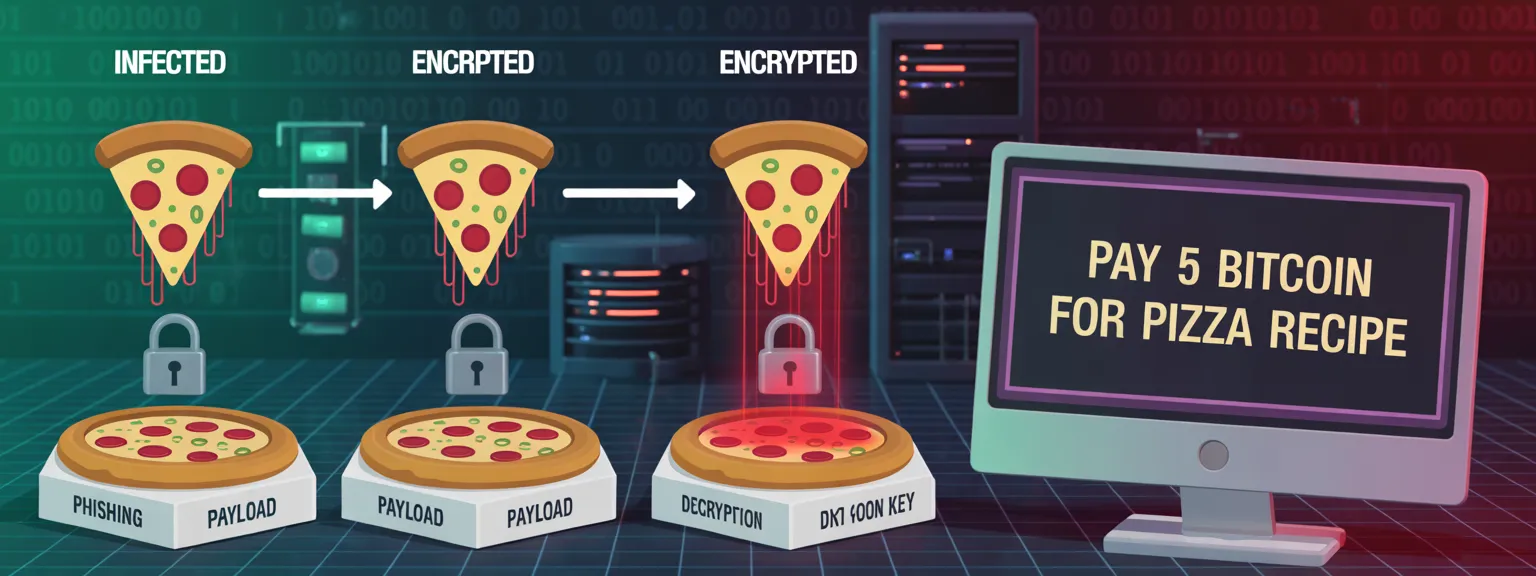

WannaCry (2017)

- NSA exploit (EternalBlue) kullanıldı

- 150+ ülke etkilendi

- Hastaneler sistem dışı kaldı

Bütün bunlara sebep olan tek şey zamanında yapılmayan patchler…

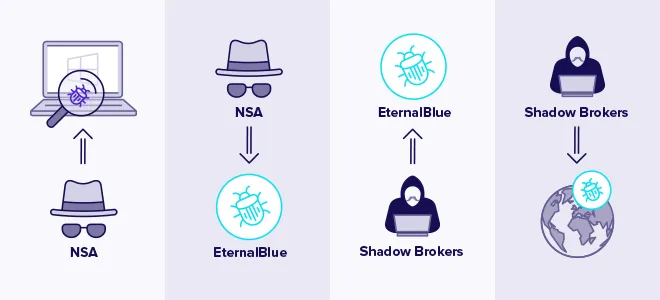

Colonial Pipeline (2021)

- ABD yakıt altyapısı durdu

- 4.4 milyon $ fidye ödendi

Ulusal çapta güvenlik sorunu olduğuna bir örnek.

LockBit (2022–2024)

- Ransomware-as-a-Service (RaaS) modeli

- Affiliate sistemi

- En aktif gruplardan biri

Bu alanın VAKKO’su haline geldi.

Nasıl Korunulur?

1. Backup (Ama Gerçek Backup)

- Offline / immutable backup

- Aynı ağda tutma

2. EDR / XDR

- Davranış bazlı tespit

- Şifreleme aktivitelerini yakala

3. Patch Management

- Özellikle: VPN / RDP / SMB

4. Network Segmentation

- Yayılmayı engelle

5. Least Privilege

- Domain admin herkeste olmaz

6. Email Security

- Phishing → en büyük giriş noktası

Özet Tablo

|

Aşama |

Açıklama |

|---|---|

|

Giriş |

Phishing / exploit |

|

Yayılma |

Network içinde hareket |

|

Veri Çalma |

Exfiltration |

|

Şifreleme |

AES + RSA |

|

Fidye |

Bitcoin / dark web |

Sonuç

Teknik olarak, güçlü şifreleme algoritmaları ve doğru yapılandırılmış sistemler sayesinde ransomware saldırılarına karşı direnç oluşturmak mümkündür. Ancak uygulamada:

- Sistemlerin güncel olmaması;

- Yedekleme stratejilerinin yetersiz olması;

- Kullanıcıların phishing saldırılarına karşı bilinçsiz olması;

- Ağ segmentasyonu ve erişim kontrollerinin eksik olması;

- Güvenlik izleme ve erken müdahale mekanizmalarının zayıf olması

gibi zaafiyetler olduğu sürece ransomware saldırıları yıkıcı etkisini sürdürmeye devam edecektir.

Ayrıca günümüzde ransomware grupları, klasik şifreleme yöntemlerinin ötesine geçerek veri sızdırma, baskı, DDoS ve itibar saldırıları ile çok katmanlı tehditler oluşturmaktadır.

Sonuç olarak ransomware — teknik altyapı, insan hatası ve organizasyonel zafiyetler birleştiğinde — siber güvenliğin en maliyetli ve en kritik tehditlerinden biri olmaya devam edecektir.