APT (Advanced Persistent Threat): Görünmeyen, Sabırlı ve Ölümcül Saldırılar

Çoğu siber saldırı hızlıdır.

Girer, zarar verir ve çıkar.

Ama bazı saldırılar vardır ki:

- Haftalarca, aylarca hatta yıllarca sistemde kalır

- Sessizdir

- Sabırlıdır

- Ve hedefi bellidir

Bu saldırılar APT (Advanced Persistent Threat) olarak adlandırılır.

Bu artık bir “hack” değil, Bu bir operasyondur

APT Nedir?

APT, belirli bir hedefe yönelik, uzun süreli ve gizli şekilde yürütülen siber saldırılardır.

- Advanced → gelişmiş teknikler kullanır

- Persistent → sistemde kalıcıdır

- Threat → yüksek riskli, organize tehdit

Genelde kim yapar?

- Devlet destekli gruplar

- Siber istihbarat ekipleri

- Büyük organize suç yapıları

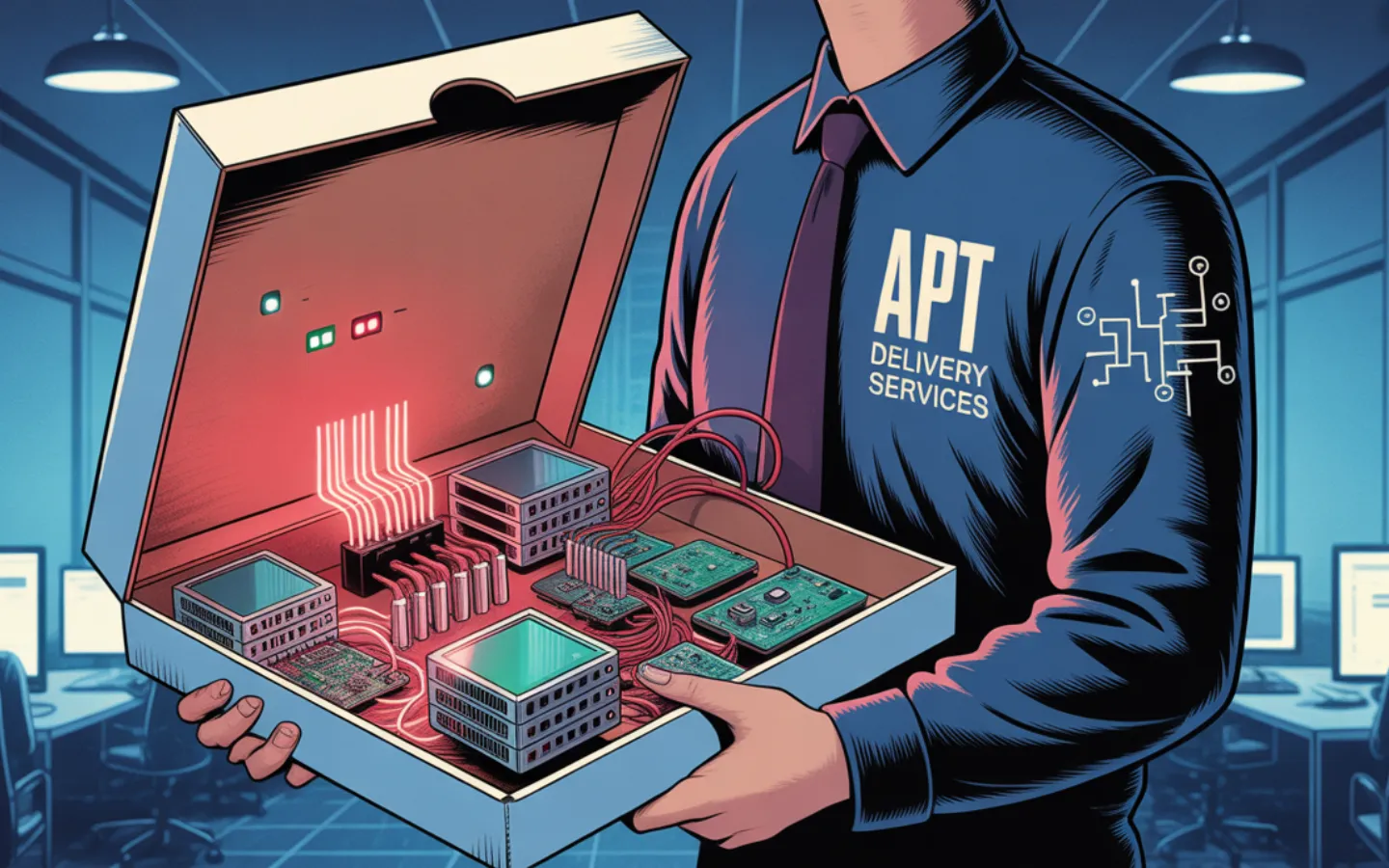

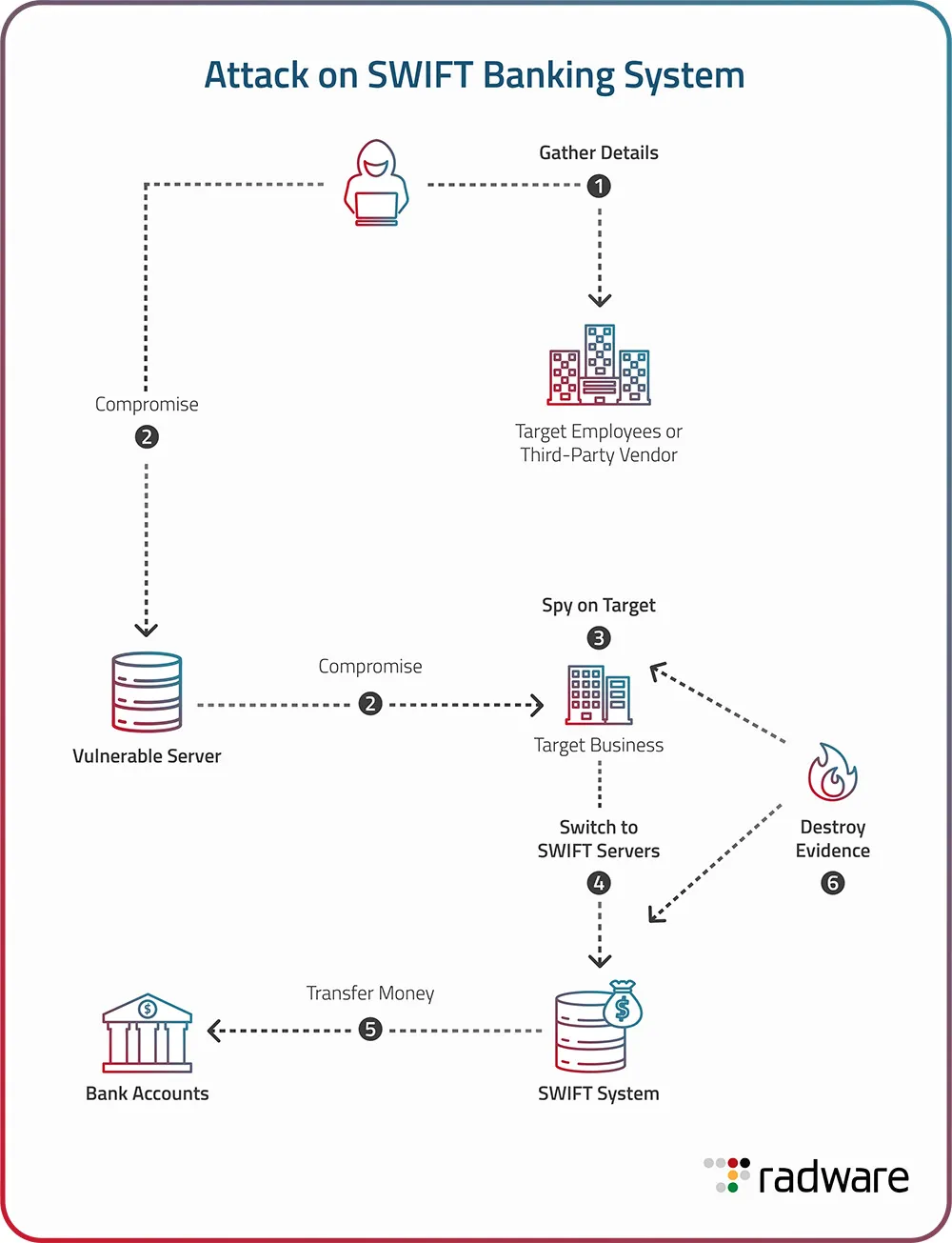

APT Nasıl Çalışır? (Kill Chain)

1. Reconnaissance (Keşif)

- Hedef kurum analiz edilir

- Çalışanlar, sistemler, açıklar

2. Initial Access

- Phishing

- Zero-day exploit

- VPN/RDP zafiyetleri

3. Persistence

- Backdoor yerleştirilir

- Restart sonrası bile erişim devam eder

4. Privilege Escalation

- Domain admin yetkisi elde edilir

5. Lateral Movement

- Ağ içinde yayılma

- Sunucular arası geçiş

6. Data Exfiltration

- Kritik veriler dışarı aktarılır

7. Cover Tracks

- Loglar silinir

- İzler temizlenir

APT Özellikleri (Diğer Saldırılardan Farkı)

Özellik | Açıklama |

|---|---|

Hedefli | Rastgele değil |

Uzun süreli | Aylarca sistemde kalabilir |

Gizli | AV/EDR atlatılır |

Çok katmanlı | Birden fazla teknik kullanılır |

İnsan odaklı | Sosyal mühendislik çok kullanılır |

Gerçek Vakalar

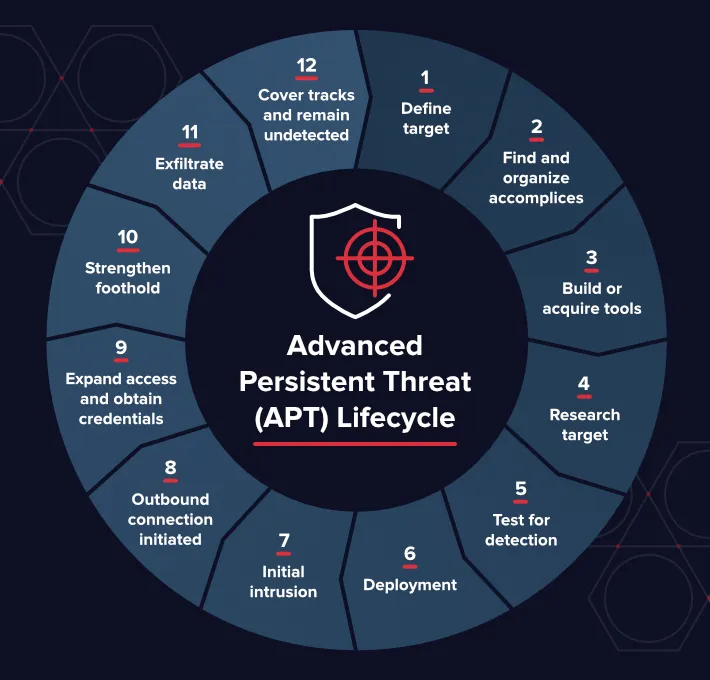

APT28 (Fancy Bear)

- Rusya bağlantılı

- NATO, hükümetler hedef

- Seçim müdahale iddiaları

Amaç; İstihbarat

Lazarus Group

- Kuzey Kore bağlantılı

- Sony hack (2014)

- Kripto borsa saldırıları

Amaç: finans & politik

SolarWinds (2020)

- Supply chain saldırısı

- Güncelleme üzerinden yayılım

- ABD kurumları dahil birçok hedef

Nasıl Korunulur?

APT’ye karşı klasik güvenlik YETMEZ.

1. Zero Trust Architecture

- Kimseye güvenme

- Her erişimi doğrula

2. EDR / XDR / SIEM

- Davranış analizi

- Anomali tespiti

3. Network Segmentation

- Saldırganın yayılmasını engelle

4. Threat Intelligence

- APT IOC’lerini takip et

5. Log & Monitoring

- Log yoksa güvenlik yok

6. User Awareness

- Phishing = giriş kapısı

Özet Tablo

Aşama | Açıklama |

|---|---|

Giriş | Phishing / exploit |

Kalıcılık | Backdoor |

Yayılma | Lateral movement |

Veri | Exfiltration |

Gizleme | Log silme |

Sonuç

Teknik olarak, modern güvenlik sistemleri (EDR, SIEM, Zero Trust) APT saldırılarını tespit edebilecek kapasiteye sahiptir. Ancak uygulamada:

- Saldırganlar sıfır gün açıkları ve gelişmiş teknikler kullanır;

- Güvenlik sistemleri yanlış yapılandırılmış olabilir;

- Ağ içi hareket (lateral movement) çoğu zaman fark edilmez;

- Loglama ve izleme sistemleri yeterince aktif kullanılmaz;

- Kullanıcılar sosyal mühendislik saldırılarına karşı savunmasızdır

gibi zaafiyetler olduğu sürece APT saldırıları en tehlikeli tehditlerden biri olmaya devam etmektedir.

Ayrıca günümüzde APT grupları yalnızca veri çalmakla kalmaz; sabotaj, istihbarat toplama ve kritik altyapıları hedef alma gibi çok daha geniş operasyonlar yürütmektedir.

Sonuç olarak APT saldırıları — sabır, gizlilik ve strateji ile birleştiğinde — siber güvenliğin en sofistike ve en zor tespit edilen tehditlerinden biri olmaya devam edecektir.