Supply Chain Attack: Güven Zinciri mi, Domino Etkisi mi?

Firewall’un var.

EDR çalışıyor.

Patch’lerin güncel. Buraya kadar her şey okey gibi gözüküyor.

Ama saldırgan doğrudan sana firewall edr v.b üzerinden gelmedi, senin güvendiğin sırtını yasladığın bir yazılımı hackledi ve sen onu kendi ellerinle sisteme almış oldun. İşte supply chain attack’ın tam özeti budur.

Supply Chain Attack Nedir?

Supply Chain Attack, hedefe doğrudan saldırmak yerine:

hedefin kullandığı yazılım, servis veya bağımlılık üzerinden sisteme sızma tekniğidir.

Direkt hedef :

- Yazılım üreticisi

- Update mekanizması

- Paket yöneticileri (npm, pip, nuget)

Dolaylı hedef:

- O yazılımı kullanan herkes

Supply Chain Attack Nasıl Çalışır?

1. Vendor Compromise

- Yazılım geliştirici firma hacklenir

- Build pipeline ele geçirilir

2. Malicious Code Injection

- Güncelleme paketine zararlı kod eklenir

- Backdoor yerleştirilir

3. Trusted Distribution

- Yazılım resmi kanaldan dağıtılır

- İmzalı olabilir (en tehlikeli senaryo)

4. Victim Installation

- Kullanıcı update yapar

- Zararlı kod sisteme girer

5. Post-Exploitation

- Backdoor açılır

- Veri sızdırma / lateral movement başlar

Saldırı Türleri

1. Software Update Hijacking

- Güncelleme sunucusu hacklenir

- SolarWinds tam olarak bu

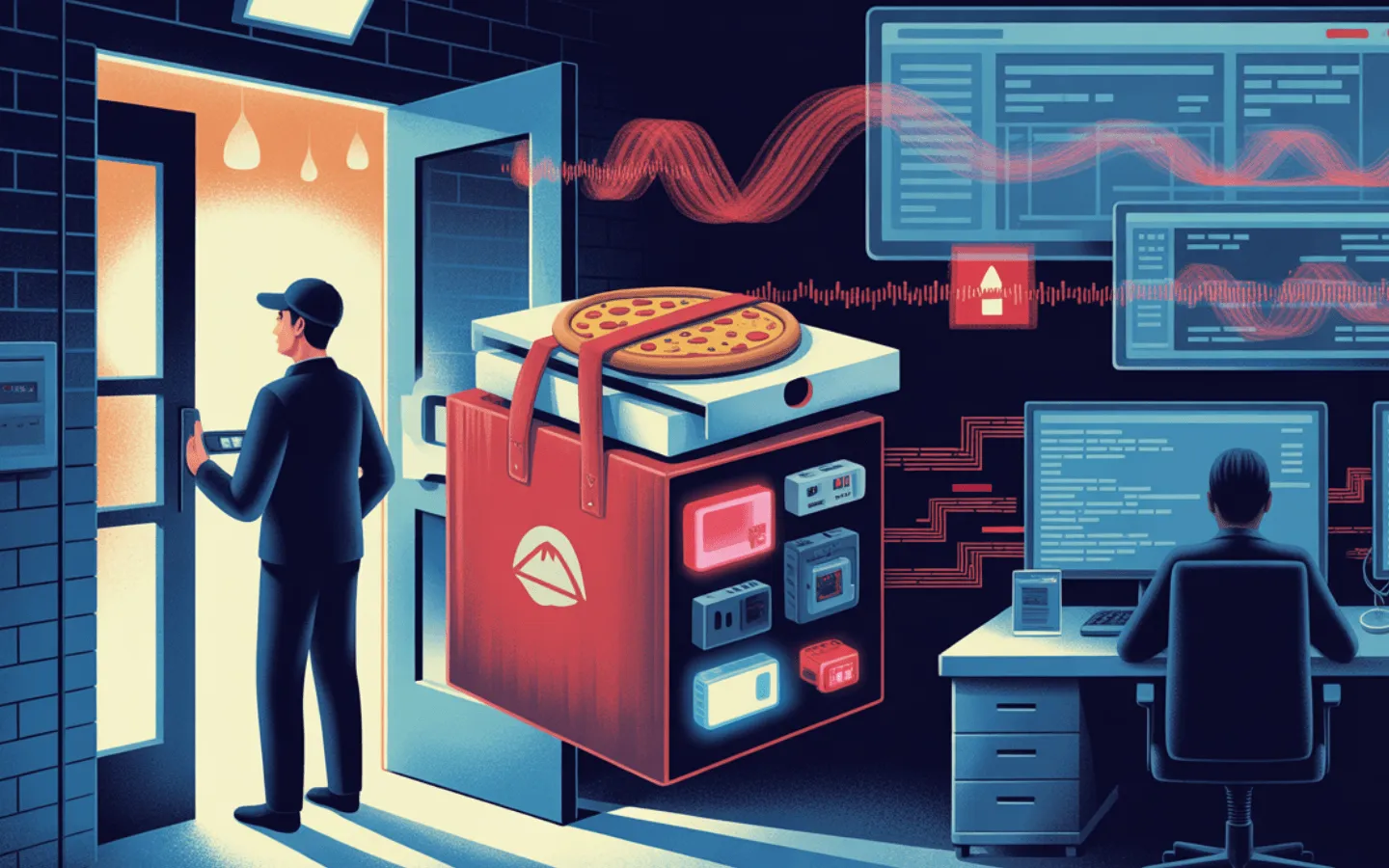

2. Dependency Confusion

- Aynı isimli sahte paket yüklenir

- npm / pip saldırıları

3. Typosquatting

- “express” yerine “expres” gibi paketler

- Developer hatası üzerinden giriş

4. Third-Party Library Injection

- Açık kaynak kütüphaneye zararlı kod eklenir

5. CI/CD Pipeline Compromise

- Build sürecine müdahale edilir

- Release aşamasında payload eklenir

Vaka Çalışması: SolarWinds (2020) - Analiz

Ne oldu?

- SolarWinds Orion yazılımı hacklendi

- Güncelleme içine SUNBURST backdoor eklendi.

Kritik nokta Malware:

- İmzalıydı,

- Güvenilir gözüküyordu,

- AV tarafından tespit edilemedi.

Etki;

- ABD devlet kurumları etkilendi,

- Fortune 500 şirketleri

- Kritik altyapılar

Ders

Trusted ≠ Secure

Supply chain saldırıları neden tehlikeli?

- Whitelist bypass eder

- Signature-based security çalışmaz

- İnsan faktörünü kullanmaz → sistemsel zafiyet

- Çok geniş etki alanı

Tek saldırı → binlerce hedef

Nasıl Korunulur?

1. Software Verification

- Hash doğrulama

- Code signing kontrol

2. SBOM (Software Bill of Materials)

- Sisteminde hangi dependency var bil

3. Zero Trust Update Model

- Update bile olsa sorgula

4. CI/CD Security

- Pipeline access kontrolü

- Secret management

5. Dependency Scanning

- npm audit / SCA tools

6. Network Isolation

- Update sonrası anomali izle

Özet Tablo

Katman | Risk |

|---|---|

Vendor | Hacklenirse zincir başlar |

Update | En kritik nokta |

User | Farkında olmadan kurar |

Detection | Çok zor |

Teknik olarak, yazılım güncellemeleri ve üçüncü parti bağımlılıklar güvenli şekilde yönetildiğinde supply chain saldırılarının etkisi azaltılabilir. Ancak uygulamada:

- Yazılım tedarikçilerine aşırı güven duyulması;

- Güncelleme mekanizmalarının yeterince doğrulanmaması;

- Dependency yönetiminin kontrolsüz olması;

- CI/CD süreçlerinin güvenlik açısından zayıf olması;

- İmzalı yazılımların “güvenli” kabul edilmesi

gibi zaafiyetler olduğu sürece supply chain saldırıları en kritik tehditlerden biri olmaya devam etmektedir.

Ayrıca modern saldırganlar artık doğrudan hedefi değil, ekosistemi hedef alarak çok daha geniş etki alanı yaratmaktadır.